Win32.Agent.rcg 病毒解决方案

该病毒运行后释放副本和其他病毒文件到%system%文件夹下,添加注册表创建服务,删除安全模式,破坏用户磁盘中的exe文件,被破坏的文件不能被修复。超级巡警团队提醒广大用户,要经常使用超级巡警进行全盘扫描,以保证系统不受恶意程序困扰。

一、病毒相关分析:

病毒标签:

病毒名称:Trojan-Dropper.Win32.Agent.rcgTrojan-Dropper.Win32.Agent.rcg

病毒类型:木马

危害级别:5

感染平台:Windows

病毒大小:57,344(字节)

SHA1 :0D40C453E837B4D143535CD77E4240CBA9AD8220

加壳类型:无壳

开发工具:Windows MFC

病毒行为:

1、下载的病毒运行后释放文件

%system%\12520438.cpx

%system%\SWEAMBR.exe(随机名)

%system%\LZ8IZB57V53.txt(随机名)

%system%\W8NB71BWQR.com(随机名)

%SystemDrive%\W8NB71BWQR.com(随机名)

2、添加注册表创建名为C55AM、SWEAMBR的服务

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\C55AM3]

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\SWEAMBR]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\C55AM3]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SWEAMBR]

删除注册表的安全模式

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\

{4D36E967-E325-11CE-BFC1-08002BE10318}]

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\

{4D36E967-E325-11CE-BFC1-08002BE10318}]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\

{4D36E967-E325-11CE-BFC1-08002BE10318}]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\

{4D36E967-E325-11CE-BFC1-08002BE10318}]

3、破坏除了%SystemDrive%目录以外的exe文件,破坏后无法修复。

二、解决方案

推荐方案:

安装超级巡警进行全面病毒查杀。超级巡警用户请升级到最新病毒库,并进行全盘扫描。

超级巡警下载地址:http://www.dswlab.com/d1.html

手工清除方法:

1、删除病毒生成的文件:

%system%\12520438.cpx

%system%\SWEAMBR.exe(随机名)

%system%\LZ8IZB57V53.txt(随机名)

%system%\W8NB71BWQR.com(随机名)

%SystemDrive%\W8NB71BWQR.com(随机名)

2、删除病毒添加的注册表

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\C55AM3]

[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\SWEAMBR]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\C55AM3]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SWEAMBR]

三、安全建议

1、立即安装或更新防病毒软件并对内存和硬盘全面扫描(推荐安装超级巡警)。

2、使用超级巡警的补丁检查功能,及时安装系统补丁。

3、禁用或删除不必要的的帐号,对管理员帐号设置一个强壮的密码。

4、不要随便打开不明来历的电子邮件,尤其是邮件附件。

5、不要随意下载不安全网站的文件并运行。

6、下载和新拷贝的文件要首先进行查毒。

7、不要轻易打开即时通讯工具中发来的链接或可执行文件。

8、做好系统和重要数据的备份,以便能够进行系统和数据灾难恢复。

注: %System% 是一个可变路径,在windows95/98/me中该变量是指%Windir%\System,在WindowsNT/2000/XP/2003/Vista中该变

量指%Windir%\System32。其它:

%SystemDrive% 系统安装的磁盘分区

%SystemRoot% = %Windir% WINDODWS系统目录

%ProgramFiles% 应用程序默认安装目录

%AppData% 应用程序数据目录

%CommonProgramFiles% 公用文件目录

%HomePath% 当前活动用户目录

%Temp% =%Tmp% 当前活动用户临时目录

%DriveLetter% 逻辑驱动器分区

%HomeDrive% 当前用户系统所在分区

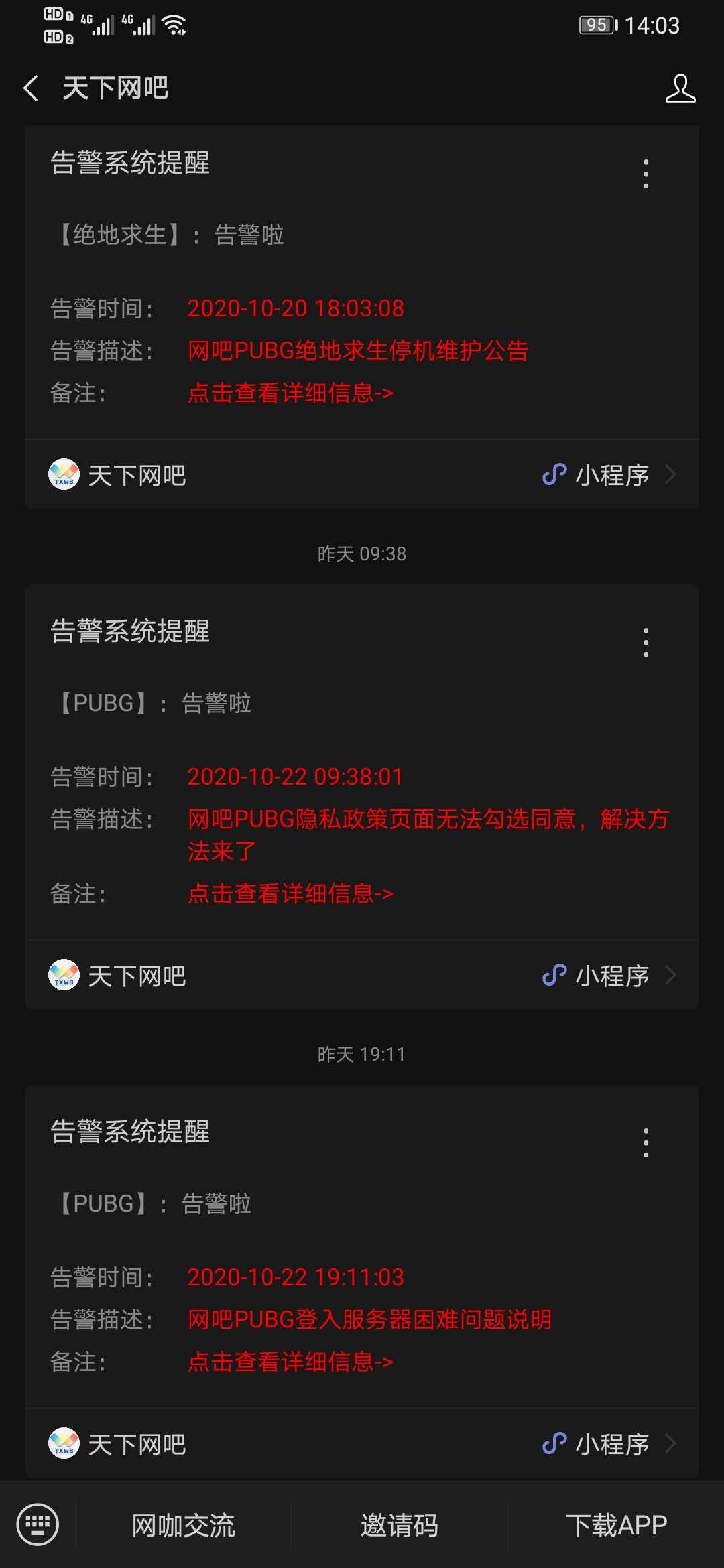

参与讨论Win32.Agent.rcg 病毒解决方案,请点击进入网吧论坛

天下网吧・网吧天下

天下网吧・网吧天下