ARP欺骗攻击原理和防范

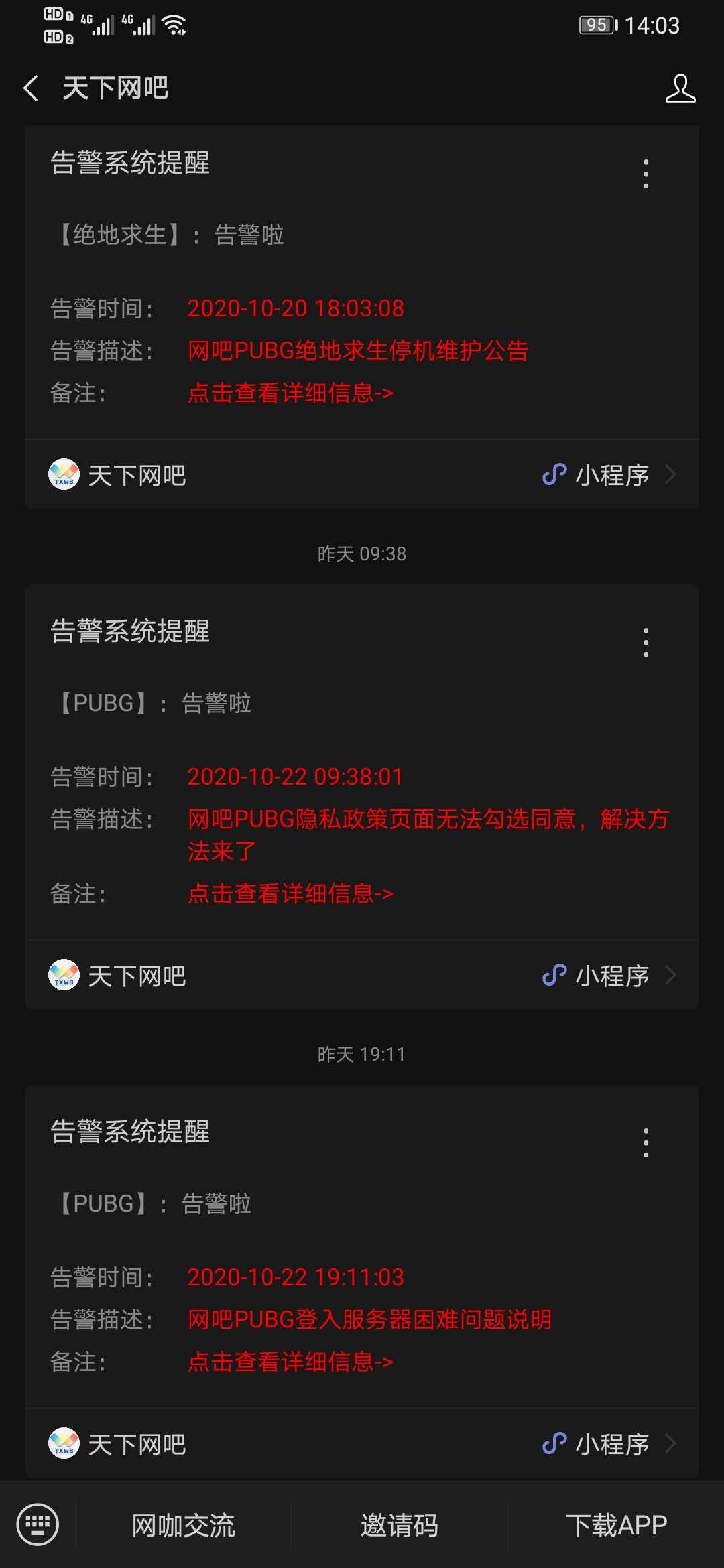

由于对 ARP请求报文做了速度限制,客户端无法进行认为或者病毒进行的IP扫描、探测等行为,如果发生这些行为,交换机马上报警或直接切断扫描机器。如下表所示:

3w0d: %SW_DAI-4-PACKET_RATE_EXCEEDED:

16 packets received in 184 milliseconds on Fa5/30. ******报警

3w0d: %PM-4-ERR_DISABLE: arp-inspection error detected on Fa5/30,

putting Fa5/ 30 in err-disable state ******切断端口

I49-4500-1#.....sh int f.5/30

FastEthernet5/30 is down, line protocol is down (err-disabled)

Hardware is Fast Ethernet Port , address is 0002.b90e

.3f 4d (bia 0002.b90e .3f 4d)

MTU 1500 bytes, BW 100000 Kbit, DLY 100 usec,

reliability 255/255, txload 1/255, rxload 1/255

I49-4500-1#......

用户获取 IP地址后,用户不能修改IP或MAC,如果用户同时修改IP和MAC必须是网络内部合法的IP和MAC才可,对于这种修改可以使用下面讲到的 IP Source Guard技术来防范。下表为手动指定IP的报警:

3w0d: %SW_DAI-4-DHCP_SNOOPING_DENY: 1 Invalid ARPs (Req) on Fa5/30, vlan 1.([000d.6078.2d95/192.168.1.100/0000.0000.0000/192.168.1.100/01:52:28 UTC Fri Dec 29 2000 ])

上一页 [1] [2]

天下网吧・网吧天下

天下网吧・网吧天下