并不彻底的MAC地址过滤

图6 打开OmniPeek

接下来,点击右侧绿色的“Start Capture”按键,开始抓取无线数据报文。如下图7所示。

图7 无线数据报文捕获页面

上一页 [1] [2] [3] [4] [5] [6] 下一页

下图为使用Omnipeek抓取数据包中的截图,此时可以看到大量的无线数据报文的快速刷屏。

图8 正在捕获无线数据报文的Omnipeek

步骤3:在抓取到数据包的同时,点击左侧栏中的Wireless 分栏中WLAN选项,可以看到如下图9所示的内容。其中,在“Type”类型处显示为AP的即为当前的无线路由器,而显示为STA的即为工作站,即连接至该AP的合法客户端,这样,我们就获取到了其MAC地址。

从下图9中可以看到,在ESSID Unknown下面的00:1C:DF:60:C1:94是无线路由的MAC地址,也可以在NetStumbler等工具中看到。而其下方显示的00:23:12:04:B0:5F就是合法的无线客户端MAC地址。

图9 查看捕获的无线客户端MAC地址

注:为方便大家对比,这里我把合法的无线客户端上网情况界面也同时,可以看到如下图10所示的内容。这里客户端为一台苹果笔记本,系统为Mac OS X10.5,当前正在进行网页浏览。

图 10 当前无线客户端工作界面

上一页 [1] [2] [3] [4] [5] [6] 下一页

在客户端打开终端,输入ifconfig查看其无线网卡对应的地址可以看到,标为en1的无线网卡MAC为00:23:12:04:B0:5F,即为当前连接目标AP的合法客户端。如下图11所示。

图 11 查看客户端网卡MAC地址

除了上面我们提及的Omnipeek之外,在Windows下也可以直接使用airodump-ng或者O科来分析软件同样可以查看到当前连接至无线接入点的无线客户端情况。

作为另外的选择,还可以使用Linux下的无线探测工具Kismet,该工具由于采用被动式探测,可以对截获到的无线数据包进行自动分析。若目标AP存在无线交互流量,则Kismet一般会在很短的时间内分析出无线客户端MAC地址,甚至还能分析出内网IP地址段。

2. 更改MAC地址来伪造身份

■在Windows下:

方法1:如果你足够幸运,也许不需要太复杂的方法就可以修改无线网卡MAC地址,前提是你的无线网卡驱动程序携带了这项功能。可以通过在对应的无线网卡的属性中选择网卡配置――“高

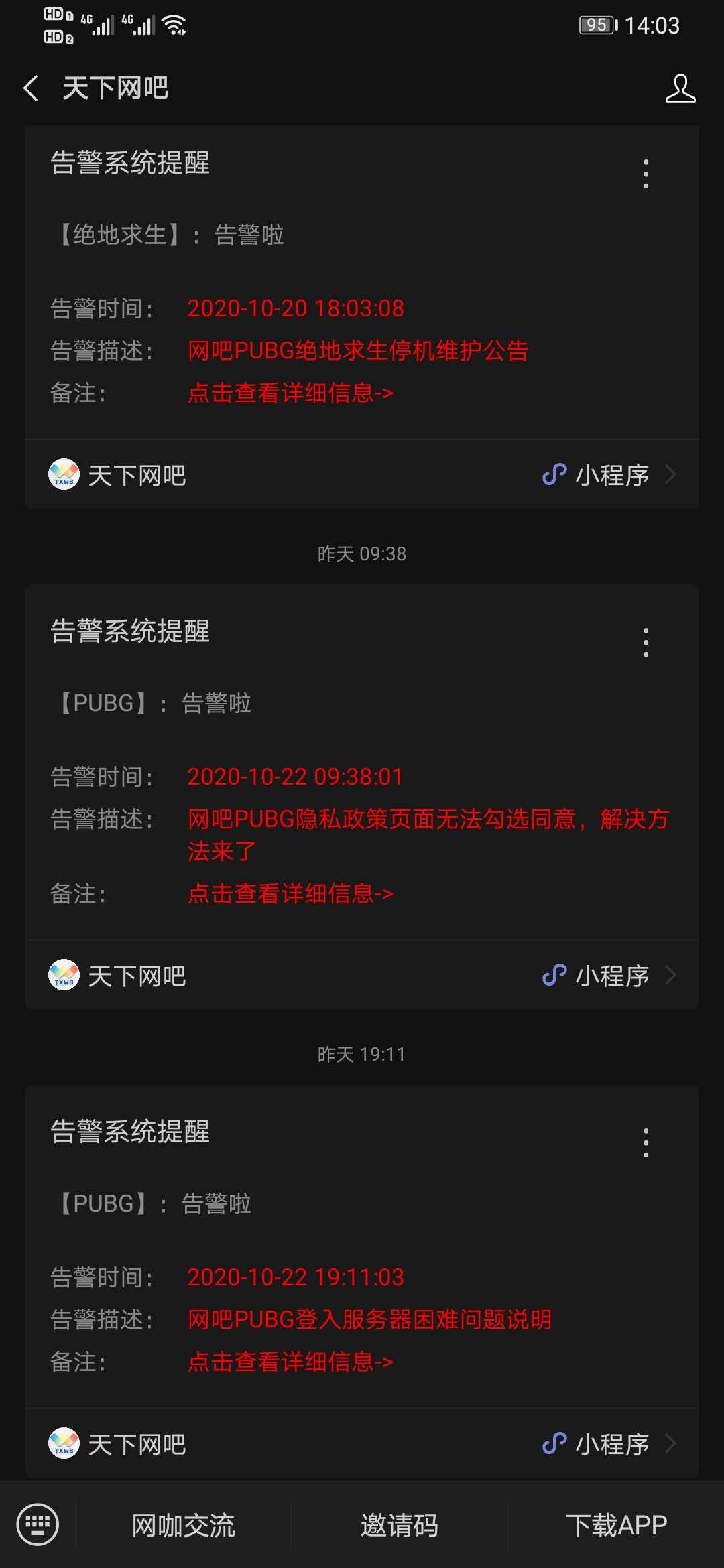

天下网吧・网吧天下

天下网吧・网吧天下