图解用Sniffer pro实现ARP攻击

ARP协议:ARP协议是“Address Resolution Protocol”(地址解析协议)的缩写。在局域网中,网络中实际传输的是“帧”,帧里面是有目标主机的MAC地址的。在以太网中,一个主机和另一个主机进行直接通信,必须要知道目标主机的MAC地址。但这个目标MAC地址是如何获得的呢?它就是通过地址解析协议获得的。所谓“地址解析”就是主机在发送帧前将目标IP地址转换成目标MAC地址的过程。ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的顺利进行。

原理:正因为基于ARP协议的这一工作特性,黑客向对方计算机不断发送有欺诈性质的ARP数据包,数据包内包含有与当前设备重复的Mac地址,使对方在回应报文时,由于简单的地址重复错误而导致不能进行正常的网络通信。一般情况下,受到ARP攻击的计算机会出现两种现象:

现象:

1.不断弹出“本机的XXX段硬件地址与网络中的XXX段地址冲突”的对话框。

2.计算机不能正常上网,出现网络中断的症状,根据对方发起攻击的频率。

实例:

一:试验环境

1. 我的试验环境清单:

aizzw为用Sniffer pro来攻击的电脑

zzw123为被攻击的电脑,这里用360自带的ARP防火墙侦测

我这里先列出IP地址、MAC地址对应的十六进制详细清单。

二:手动制作ARP攻击包

(我这里通过修改已有的包来实现攻击)

(一):为了在捕获的大量数据帧中便于识别,先搜集主机列表信息

1.点击搜索,这里为了快速搜索到,输入该IP段

2.正在搜索

3.搜集到的主机列表

4.编辑便于自己识别的名称

[1] [2] [3] [4] [5] 下一页

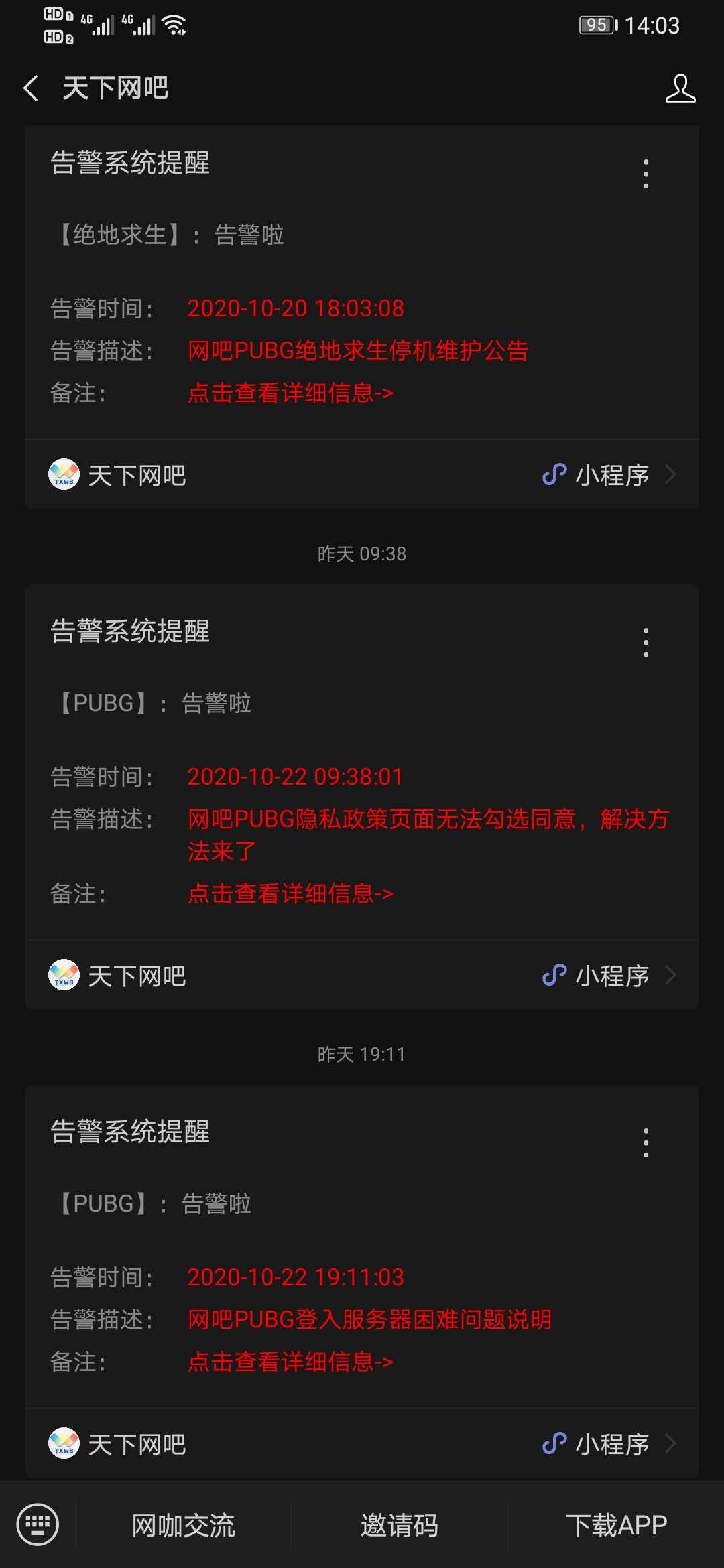

天下网吧・网吧天下

天下网吧・网吧天下