综述:如何防范DLL劫持漏洞病毒

微软在上个月月底发布的2269637号安全公告中公开披露了“Dll劫持漏洞(DLL Hijacking Exploit)”,利用该漏洞病毒木马可以随着文档的打开而加载自身,绕过杀软的检测而获得“系统控制权”。目前已发现包括Windows XP、Windows 7及数百款常用软件都可能受该漏洞影响。目前,微软已经发布一款临时工具来解决此问题,而国内安全厂商金山和瑞星都发布了相关的专杀工具。

DLL劫持漏洞的一些特性

据悉,当攻击者利用DLL劫持漏洞(DLL Hijacking Exploit)构造一个特殊的DLL文件,将这个DLL文件打包到一些JPG、PPT、MP3、MPG、HTML文件中分发,用户解压后双击打开这些文档,病毒即被立即触发。

“DLL挟持类病毒”之所以可以躲避杀毒软件查杀,甚至绕过主动防御功能,是因为病毒在加载时,会借助正常软件来运行。正常的商业软件通常具有正规数字签名,目前主流的安全软件在监测病毒时,对于含有正规数字签名的程序往往会采取放行的原则,这就导致病毒注入到常用软件后,杀毒软件验证了软件签名进行放行,随后病毒即可获取“免死金牌”实施破坏。

由于相关应用程序运行时需要在当前路径,特别是在系统路径下搜索和加载必要的库文件(包括扩展名为DLL的文件),若对应库文件存在编写不规范等问题,便会导致其被黑客利用,加载各类病毒木马。由于包括Windows XP和Windows 7等操作系统均采用类似技术,近百款第三方应用软件也应用此项技术,导致大量用户面临此类风险。

DLL劫持漏洞的危害

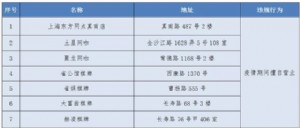

大量第三方常用软件由于软件编程安全机制的问题,存在DLL挟持的缺陷,容易导致遭受黑客远程攻击。在安全组织exploit-db公布的存在Dll劫持漏洞的软件列表中,可以发现大家十分熟悉的应用软件,包括:AutoCAD 2007、Daemon tools、Winamp、Media Player Classic、Mozilla Thunderbird、Microsoft Office、Adobe Photoshop 、Adobe Dreamweaver CS5、Skype、Snagit 10、Safari、WinDVD、Opera、Firefox等等。简单的讲,安装了上述软件的电脑,当用户在打开一个图片、音乐、视频、BT种子、网页文件都有可能感染病毒。

据介绍,该漏洞影响Windows XP SP2以上版本的操作系统,就连安全性能大幅提升的Windows 7也会受到攻击,所以随着病毒的不断增加,可能遭受破坏的用户电脑将快速增加。目前,安全厂商已多次截获利用该漏洞,恶意篡改用户浏览器首页,甚至盗取网络财产的木马病毒。

如何防范DLL劫持漏洞

由于DLL劫持漏洞能够使病毒木马绕过杀毒软件的检测,影响多个操作系统和数百款常用软件,因此其危害不容忽视,必须严加防范该漏洞。

目前微软已经发布了一款临时工具来解决DLL劫持漏洞的问题,当攻击者利用DLL加载漏洞在管理员升级受感染的应用软件而发起攻击时,该临时工具可以拦截那些攻击。

国内安全厂商金山毒霸也率先推出可提供对DLL劫持免疫的专杀工具,下载地址:

http://cu003.www.duba.net/duba/tools/dubatools/usb/fixdllloader.exe

天下网吧・网吧天下

天下网吧・网吧天下