Windows内核漏洞与蠕虫有关?

2009年11月10日,微软修复了存在于Windows、Windows Server、Excel和Word中的15个安全漏洞。如果你计划测试和安装了这次更新,一定要确保其编号为MS09-065。微软此次修复的漏洞中可能包括一个Conficker蠕虫威胁。

Conficker历史

2008年12月,Conficker/Downadup蠕虫病毒已经发展到一个顶峰状态。大约1年后,这种恶意软件的威胁性已经变得更强。而专家们对它的爆发原因一直意见不一。

由于盗版系统更新周期比较滞后,有些人认为盗版操作系统是诱发该病毒的主要原因。有些人则认为这是由于用户的疏漏,没有为Windows系统配置自动更新。笔者认为Conficker蠕虫与以上两种原因都有关系。

MS09-065

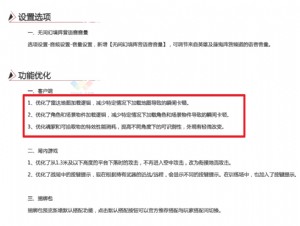

微软MS09-065安全公告摘要如下:

“此安全更新可解决Windows 内核中许多秘密报告的漏洞。如果用户查看了以特制 Embedded OpenType (EOT) 字体呈现的内容,这些漏洞最严重时可以允许远程执行代码。在基于 Web 的攻击情形中,攻击者必须拥有一个网站,其中包含用来试图利用此漏洞的特制嵌入字体。”

笔者初看后并不理解微软的意思,因此笔者不得不搜索Embedded OpenType (EOT) 字体。EOT是微软开发的用于网页上的字体。Word和PowerPoint也可以使用EOT字体。因此,攻击媒介有两种――恶意网站和以附件形式发送的Office文档。

安全专家则把注意力投到恶意网站和IE浏览器上。

独特的漏洞

这个潜在漏洞具备一些独特的性质。IE浏览器的使用是必须的。但是,IE浏览器本身并不存在这个缺陷,存在缺陷的是内核模块驱动程序。有趣的是,利用此漏洞并不需要借助黑客常用的JavaScript工具。

结论

由此看出,IE浏览器可能受到了不公正的评判。

天下网吧・网吧天下

天下网吧・网吧天下