风靡全球的Ms08-067漏洞抓鸡大曝光

一、Ms08-067漏洞简介

曾经令人谈虎色变的冲击波病毒攻击,是由于RPC漏洞所造成的,而这次Ms08-067远程溢出攻击,也是没有例外。在Windows操作系统下的Server服务在处理RPC请求过程中存在的一个严重漏洞,使远程攻击者可以通过发送恶意RPC请求触发这个溢出,导致完全入侵用户系统,并以SYSTEM权限执行任意指令并获取数据,造成系统失窃及系统崩溃等问题的出现。

受Ms08-067远程溢出漏洞影响的系统非常多,除了Windows Server 2008 Core以外所有Windows系统,包括Windows 2000/XP/Server 2003/Vista/Server 2008的各个版本也都会受到攻击,攻击者利用这个漏洞无需通过认证运行任意代码,同时该漏洞还有可能被蠕虫利用的危险,进行大规模的溢出攻击。 二、寻找含有Ms08-067溢出漏洞的电脑主机虽然涉及Ms08-067漏洞的系统有很多,但不是每台机器都会含有此漏洞,甚至有些朋友还将漏洞打上了补丁,所以要想提高远程溢出的效率,还得先对主机进行踩点。由于是RPC服务触发的漏洞,并且这个服务所开放的端口为445,因此只要利用工具扫445端口的主机,就可找到可以远程溢出的主机,这里以大家熟悉的X-scan扫描工具为例。

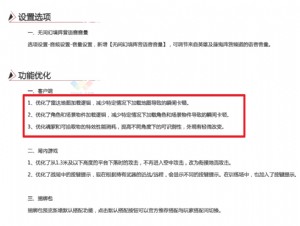

打开“X-scan”客户端程序,依次单击“设置”→“扫描参数”选项,在弹出的“扫描参数”对话框内,指定你想要扫描的一个固定的电脑IP或者IP地址段(如图1)。

设定扫描IP地址完毕后,依次选择左侧“全局设置”→“扫描模块”选项,由于我们要扫描的是主机端口,所以为了提高软件的扫描速度,这里只勾选“开放服务”选项,然后切入至左侧“端口相关设置”标签,从中输入想要扫描的445端口(如图2)。

操作完毕后,依次选择“全局设置”→“其他设置”选项,将扫描类型设置为“无条件扫描”,这样就可以对安装了防火墙的主机进行检测扫描了,最后单击“确定”按钮,使以上设置生效。同时还会顺“原路”返回到软件操作界面,从中在工具栏上单击“开始扫描”按钮,就可按照自己方案,对其设置的IP段主机进行扫描,并且等到扫描完毕后,还会自动弹出一个对话框窗口,里面会显示出本次扫描的结果信息。 三、利用Ms08-067工具进行溢出攻击

当漏洞主机确定后,我们需要从网上下载Ms08-067远程溢出漏洞工具(下载地址:Http://www.youxia.org/upload/2008/10/Ms08-067.rar),然后将其压缩包解压到C盘根目录下。在依次单击“开始”→“运行”选项,在弹出的“运行”对话框内,输入“CMD”命令回车,将CMD命令提示窗口打开。而后跳转到C盘根目录下,并且进入到溢出工具所在的文件夹Release目录,从中直接输入Ms08-067.exe回车,可显示出工具溢出的相关格式,例如显示的Ms08-067.exe ,我们只要把server换成想要攻击的IP主机,就可以进行远程溢出了(图3)。

不过在攻击之前,需要与受害主机建立空连接,例如攻击的主机IP是192.168.1.101,我们建立空连接的命令就为net use \\192.168.1.101\ipc$,然后在执9

7

3

1

2

4

8

:

本文来源:不详 作者:佚名

天下网吧・网吧天下

天下网吧・网吧天下