测试Cisco NAC解决方案

细节二:应对多平台挑战

部署NAC的时候必须要尽可能避免老旧系统成为安全漏洞。

在采用L2-IP方案时,思科的ACS可以和第三方的漏洞管理软件厂商Qualys或者自己的Clean Access系统互动,对不能安装CTA的计算机进行健康检查、加以控制。

思科针对打印机和IP电话机等无法安装CTA的联网设备进行了细心的设计。对于打印机等设备,思科的交换机支持一种MAC Authe bypass的解决方案。对于IP电话机,交换机上设置专门用于IP电话的Voice VLAN。交换机会识别连接设备是否为打印机、电话机,如果不是会自动启用NAC,检查健康性,决定计算机是否可以联网。

细节三:单点登录

我们测试的时候非常顺利地实现了802.1x和微软AD的单点登录,但是看似简单的操作,实际上是暗流涌动。

思科提出了一个主机认证的解决方案,解决了802.1x与Windows域登录的矛盾(详细内容见网站测试报告)。为了避免802.1x认证过程中出现的多个VLAN切换造成的通信中断,思科提出了一些设计建议,即尽可能不要在主机ID认证和用户ID认证过程中进行VLAN域的切换,而鉴权后的访问控制可以用Per User ACL的方式来进行控制。另一个方法是通过脚本做一个ipconfig /renew的操作。

思科的CTA软件很好地和微软的AD系统进行了集成,实现单点认证登录。我们此次测试尝试了基于EAP-MD5、EAP-OTP、EAP-TLS的802.1x认证方法。

上一页 [1] [2]

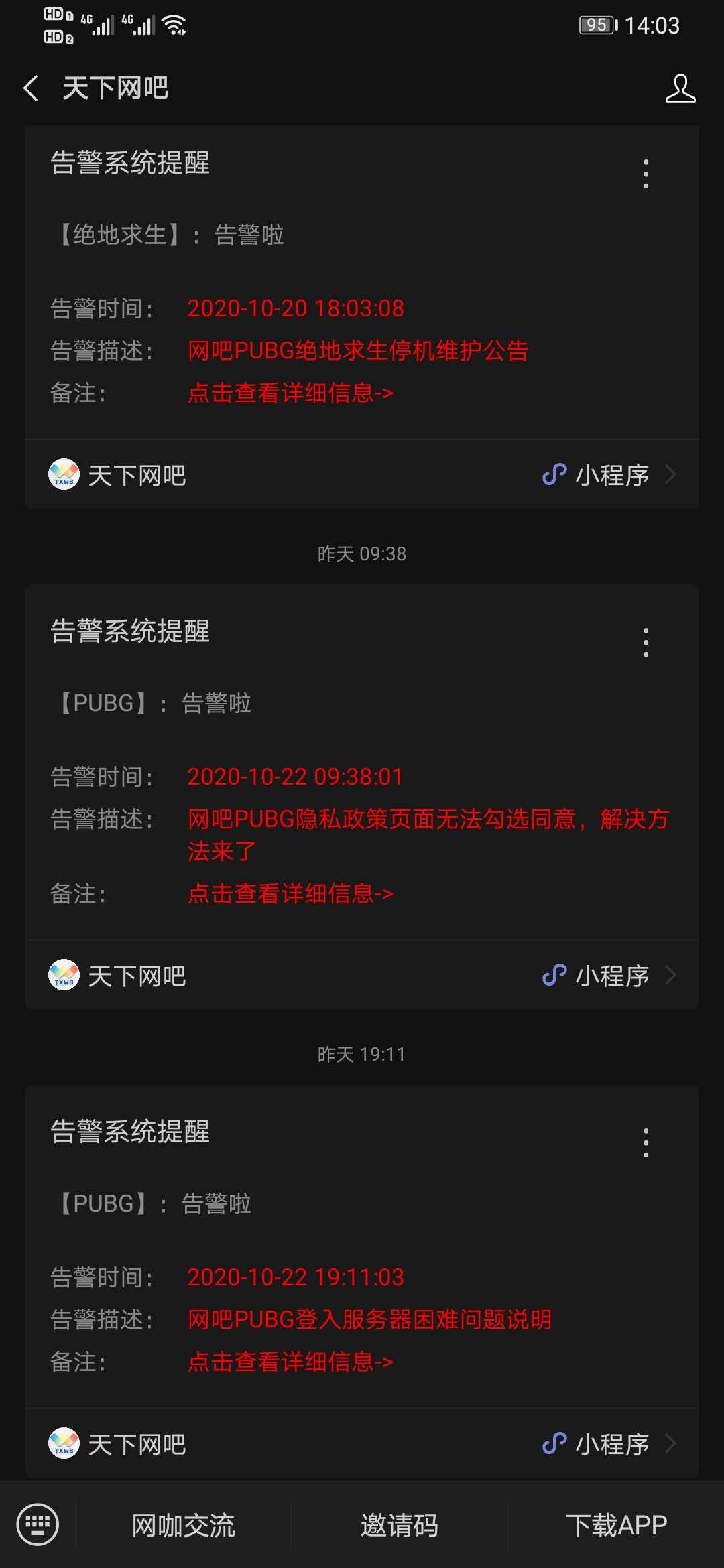

天下网吧・网吧天下

天下网吧・网吧天下