不可忽略的环节!无线网络加密浅谈

昨天,小绵羊家里的宽带断了,上不了网,心急如焚。于是就打起了坏主意:偷用别人的无线网络!

把网卡天线拉到窗台上,一搜,果然不出所料,周围有不少的SSID,而且大部分是没有加密的:

各种各样名称的SSID,品牌也不同,唯一的共同点就是没加密

哈哈,照这情况,小绵羊的宽带费用都可以省了。空闲之时,打开网上邻居,看看别人的网络上有什么内容:

呵呵,还挺多的,看来是个小型公司的网络啊。

还分了两个工作组呢

[1] [2] [3] 下一页

再试试进入某台机器:

晕,企业网络就这样被我“入侵”了!“商业秘密”一览无余。

看到此,大家发觉一个无加密的无线网络是多么的危险了吧?小绵羊几乎是如入无人之境(当然,俺是没有恶意的)。

不只是小绵羊入侵别人的网络,今天,自己开上无线路由器,没加密,立即有不速之客闯了进来:

图中的“gddsgsb-d410”即是“不速之客”

所以小绵羊在这里郑重敬告大家:必须为您的无线网络加密,特别是企业级用户!

普通的加密可以应付基本的安全要求

无线路由器本身的登录也必须加密

这只是基本的防护,下面小绵羊收集了一些具体的加密手段供大家参考下:

上一页 [1] [2] [3] 下一页

两大基本安全防护手段

在这个道高一尺,魔高一丈的环境里,怎样保卫这些数据的安全?致力于无线局域网WLAN发展的各厂家及国际Wi-Fi联盟都纷纷提出新的方法来加固无线局域网,以使其广泛应用。2004年6月24日,IEEE通过了802.11i基于SIM卡认证和AES加密的方法为无线局域网提供了安全保障,使得无线局域网拥有了更为广阔的应用空间。

安全性主要包括访问控制和加密两大部分。访问控制保证只有授权用户能访问敏感数据,加密保证只有正确的接收者才能理解数据。目前使用最广泛的802.11b/g标准提供了两种手段来保证WLAN的安全―― SSID服务配置标示符和WEP无线加密协议。SSID提供低级别的访问控制,WEP是可选的加密方案,它使用RC4加密算法,一方面用于防止没有正确的WEP密钥的非法用户接入网络,另一方面只允许具有正确的WEP密钥的用户对数据进行加密和解密,包括软件手段和硬件手段。

另外,802.11b/g标准定义了两种身份验证的方法:开放和共享密钥。在缺省的开放式方法中,用户即使没有提供正确的WEP密钥也能接入访问点,共享式方法则需要用户提供正确的WEP密钥才能通过身份验证。

针对不同用户的三种安全措施

很显然,基本的安全手段只能提供基本的安全性。对于不同的用户,有必要为他们提供不同级别的安全手段。Avaya公司的技术顾问刘海舰指出,Avaya公司为其WLAN设备提供了3种级别的安全措施。第一种是链路层的安全,也就是标准的W

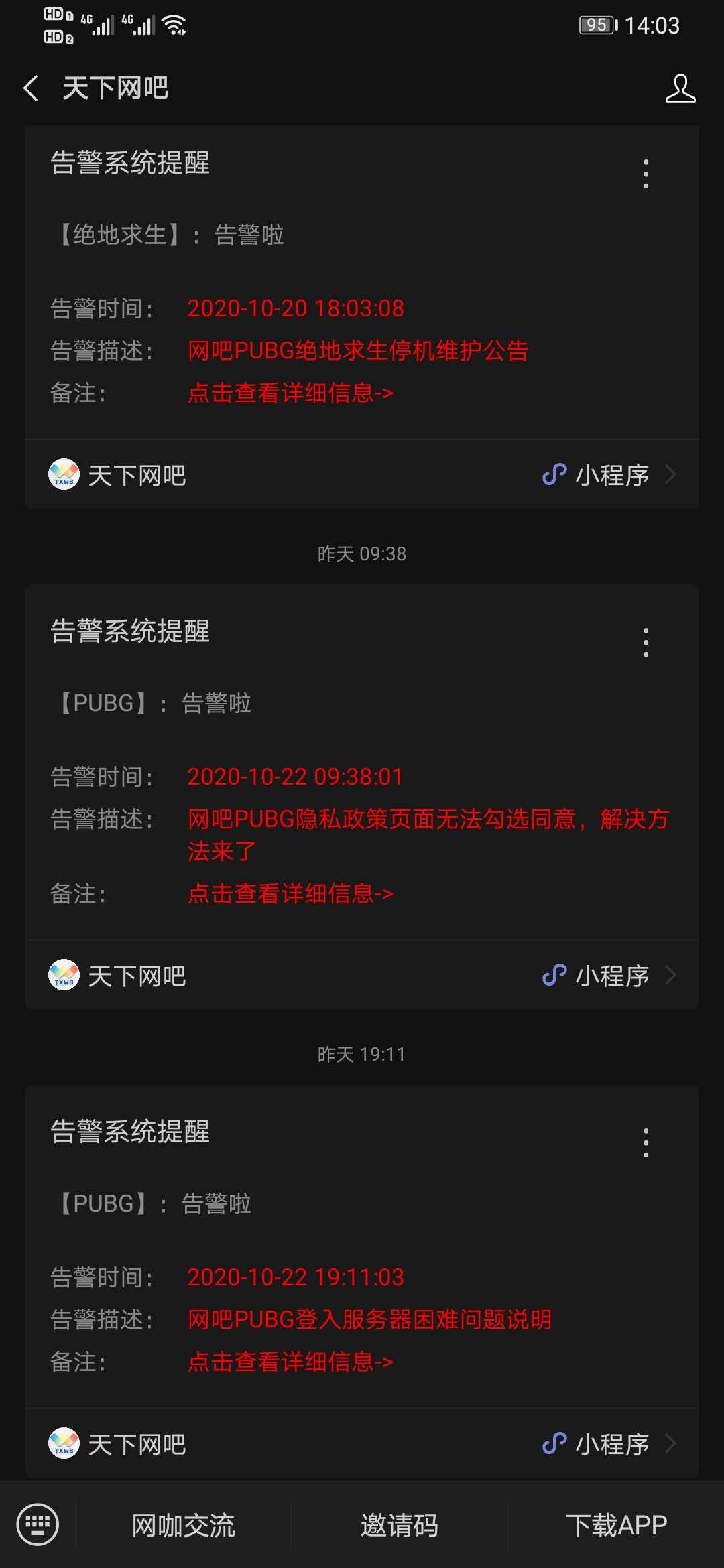

天下网吧・网吧天下

天下网吧・网吧天下