病毒团伙疯狂注册域名借IE7漏洞挂马

金山毒霸反病毒专家王嗣恩表示,微软IE 7 0day漏洞的修复补丁并不在微软12月安全公告之中,因此该漏洞的危害仍将持续。并且在不断升级,据金山毒霸全球反病毒中心公布的最新消息,目前针对微软IE 7 0day漏洞的攻击,已经从windows xp\2003操作系统扩大到Vista操作系统,Vista操作系统用户也有可能遭遇攻击。

王嗣恩介绍,一些病毒团伙正是利用了微软未公布该漏洞信息的空挡,疯狂注册新域名挂马。截止到10日傍晚,利用该漏洞进行挂马的恶意网站已经增至27个,而包含有这些恶意代码的正常网站数数以千计(被黑客攻击或利益驱使),致使波及到的网民数已经近百万。

据了解,目前各大安全厂商都纷纷公布了有关微软IE 7 0day漏洞的相关信息。截止到记者发稿时,根据各大安全厂商发布的最新信息显示,瑞星目前截获的挂马网站有2个,赛门铁克截获的挂马网站有6个。

据相关人士爆料,微软目前已经开始紧急处理该漏洞,近日内将有望公布该漏洞相关信息,并发布安全补丁。

附:

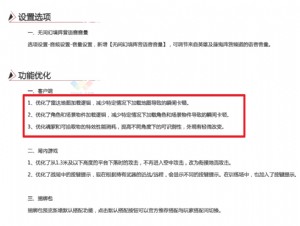

微软IE 7 0day漏洞介绍

微软IE 7 0day漏洞是一个基于IE7浏览器内核的漏洞,所有基于IE7内核的浏览器和应用程序都会成为攻击对象。如傲游、世界之窗、腾讯TT、Office系统软件、Outlook、某些网游的登陆界面等等。

目前已经发现“IE7 0day漏洞生成工具”,而且金山毒霸已经截获数个利用该漏洞的恶意挂马网站。目前挂马的网站都是通过这一类型的工具自动生成的,下载的病毒主要是超级AV终结者、weiai、扫荡波、机器狗一类的下载器。这些下载器再下载大量的盗号木马、ARP攻击木马等。

影响的平台是:windows xp\2003\Vista 安装了IE7的用户

目前截获的部分挂马网站列表:

恶意链接系列一--下载机器狗

http://baidu.bxxxx7.cn/w63/../ie07.htm

恶意链接系列二----下载者

http://baidu-bxxxx1.cn/a0031222/../ie7.htm

恶意链接 ---下载机器狗病毒

http://txxxu.cn/a01/ss.htm

恶意链接---下载超级av终结者

http://vip.4xx.cn/vip/ie7.htm

其他部分恶意链接

http://y.rtyXXX.cn/ie.htm

http://wwwwXXX.cn/1/as.htm

http://ccXXX.cn/01/ie7.htm

http://cc4XXX.cn/01/ie7.htm

http://sllXXX.cn/a1/../a1/ss.htm

http://sllwrXXX.cn/a1/../a1/ss.htm

http://sllwrXXX.cn/a1/../a1/ss.htm

请登陆www.duba.net,了解更多有关该漏洞的详细情况以及解决方案! 点击下载

天下网吧・网吧天下

天下网吧・网吧天下