河南文化监管软件“矮哨兵”被利用仿造万象进程、图标通过IE漏洞(暴雷)下载病毒并执行,导致网吧QQ等帐号信息被盗

本文标签: 病毒

【问题现象】

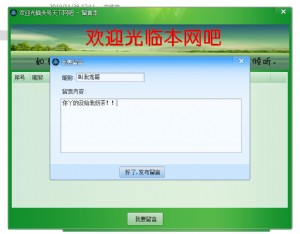

客户机开机登录QQ过半小时左右QQ进程会消失、右下角小企鹅图标消失。通过监控软件监控发现是一个随机数字名字的进程将QQ进程结束,以下为模拟环境截图:

【原因说明】

经过层层排查,最终发现是文化监管软件“矮哨兵”下载模仿万象进程名字和图标的程序,利用IE漏洞(暴雷)下载病毒,并通过仿造万象的进程执行病毒。

而的IE安全插件SunwardIeSafe.dll却只能防御其执行,不能防御其下载,病毒也正是利用这个特征。真乃防不胜防。

【解决方案】

安装微软2012年7月份针对XML组件溢出漏洞补丁,详情请见 死性不改's Blog 微软7月安全更新:“暴雷”漏洞已被修复,请立刻安装。

【问题分析】

通过监控的截图发现,是一个名为“clssmn.exe”并且图标与万象客户端管理软件图标极其相似的进程打开IE浏览器下载了z.exe到C:\Documents and Settings\Administrator\Application Data目录,下载完成后clssmn.exe执行了z.exe。

在看到这个现象的时候还以为是万象的进程下载了这个病毒,但是仔细查看发现,比万象的进程多了一个“s”,打开目录后发现这并不是万象的文件,而且进程可以随时结束、文件可以随时删除。

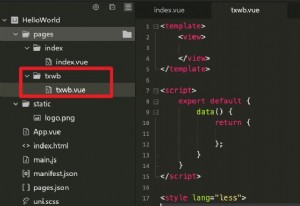

为了确认这个进程到底是怎么运行起来的,与用户沟通后,在一个单独安装网维软件,不安装任何其他第三方收费、文化软件的还原点上进行了测试,测试后发现,是运行了河南文化监管软件“矮哨兵”以后这个名为clssmn.exe的进程就创建了。详见下图:

通过上图可以发现,矮哨兵的navi.exe在临时目录(%temp%)下创建了一个名为census.exe的文件并执行。此文件执行后又创建了一个名为tongjinew.exe的进程,最后这个tongjinew.exe的进程在system32目录下创建了clssmn.exe并运行了一个批处理。批处理通过软件查看命令如下:

从命令内容来看,是延迟1200秒也就是20分钟后执行c:\windows\system32\clssmn.exe。到此已经很明显的确定此现象就是安装了文化监管软件“矮哨兵”造成的。但是仔细观察后发现,clssmn.exe调用IE并非是直接下载的exe文件,而只是访问了一个广告网站,怎么会下载出一个exe文件到系统内呢?如下图:

当手动输入网站 http://adx.heerzi.com:75 时并不会有什么文件创建出来。查看了一下在访问此网站之前clssmn.exe做过的操作,是执行了一条清除缓存的命令“RunDll32.exe InetCpl.cpl,ClearMyTracksByProcess 2”,随后自己测试先在命令提示符下运行这个命令,再访问此网站,果然病毒下载出来了。

这是什么?没错,这是IE漏洞,在不经过我允许的情况下私自从某网站下载并执行文件,没有任何提示、任何警告就运行了,为了确认是否的确是IE漏洞,重新启动客户机,在不启动矮哨兵的情况下直接访问这个网站,也的确100%会下载这个z.exe的文件。但是不会执行,其实原因很简单,是我们的IE安全插件起到了作用,当X:\NBMSClient\SunwardIeSafe.dll插件在IE的管理加载项存留时,所有通过IE浏览器溢出方式执行的文件都会被拦截掉,但是防御不了他下载。而clssmn.exe也正是钻了可以下载的空子执行了z.exe。

至此已经确定是IE漏洞,但是具体是哪方面的漏洞又让我纠结了很久,开始一直以为是IE浏览器里面的某个插件漏洞导致的问题,而一一删除这些插件和注册表项都无法阻止病毒的下载。最后还是通过网页源代码逐一分析。

当打开http://adx.heerzi.com:75这个网站时,发现左下角加载时间最长的一个地址就是g.game3mm.com:113/ppp.html,如下图:

使用httpwacth监控可以看到,在访问的一系列地址中可以找到与上面地址类似的域名:

当直接访问这个域名的时候,病毒就下载了出来。分析http://g.game3mm.com:113/index.html时可以看到,的确是有执行ppp.html这个地址的代码:

下载打开ppp.html查看源代码发现大部分已经被加密,根本没办法看。不过通过上次XML组件漏洞的学习知道,只要想利用某些文件的漏洞下载病毒,那么它一定会有一段“clsid”,尝试在ppp.html里面搜索clsid时发现,的确是调用了一个组件,而且这个组件正是与我们7月发现的暴雷漏洞的组件一样的ID。如下图:

排查到这里,我不得不怀疑与之前的暴雷漏洞如出一辙了,马上提醒网吧管理人员开启超级用户安装好7月份的补丁查看效果,最终确定安装补丁后访问此网站或运行矮哨兵再也不会中毒了。

声明: 本文由(NetReptile)原创编译,转载请保留链接: http://Support.iCafe8.com/technologynews/hotfault/3428.html

| 欢迎访问最专业的网吧论坛,无盘论坛,网吧经营,网咖管理,网吧专业论坛

https://bbs.txwb.com

关注天下网吧微信/下载天下网吧APP/天下网吧小程序,一起来超精彩

|

本文来源:support.icafe8.com 作者:NetReptile

天下网吧·网吧天下

天下网吧·网吧天下