这个男人,让苹果有了不向FBI妥协的底气

▲(就是这篇论文)

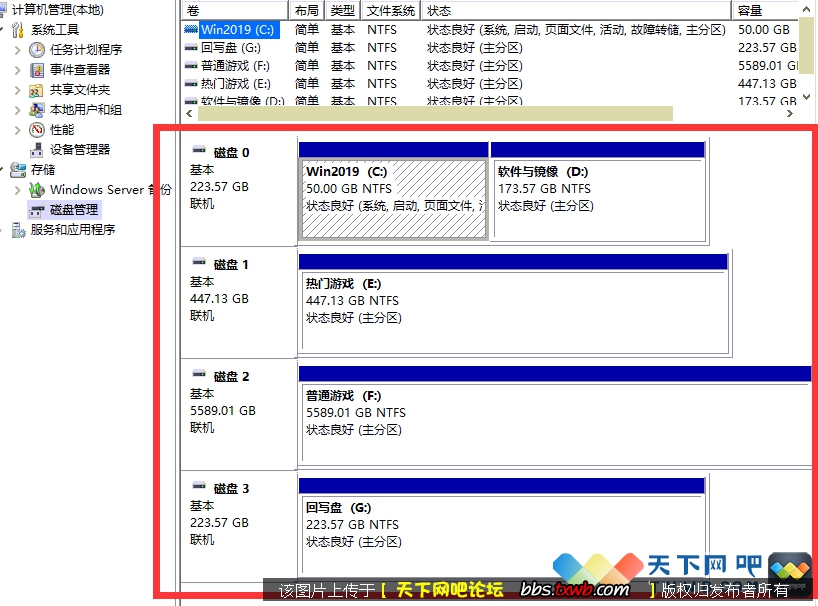

正如迪菲和赫尔曼在论文开头所说:在计算机加密领域即将有一场变革。这篇论文奠定了今天计算机通信安全的基石,保证机密数据不会被破解。你不妨设想一下,如果没有这一协议未曾被提出,今天的信用卡交易会是什么样子。

迪菲-赫尔曼秘钥交换及其意义

让我们来看看迪菲和赫尔曼所提出的公钥加密是怎么一回事。

要知道,在1976年以前,所有的加密方法都是同一种模式:甲方选择一种加密规则对信息加密,而乙方使用同一规则对信息解密。这种加密方式的弱点在于:甲方必须把加密的规则告诉乙方,这样,保存和传递密钥就成为了最困难的问题。

而公钥加密的思路是:采用一把公钥、一把密钥,公钥是公开的,任何人都可以获得,而私钥是保密的。加密方获取公钥后对信息进行加密,解密方凭借自己手中的私钥,通过进行运算获取所采用的加密规则并进行解密。

在维基百科里的描述是这样的:

在实践中,只要采用足够大的素因子,那么反向求解a或者b是很困难的。

迪菲-赫尔曼密钥交换技术的意义在于:将加密的公匙和解密的私匙分割开来――拥有公钥的人能够在线加密信息,但接收信息的一方只能在拥有私匙的条件下才能解密信息。那么,将加密公匙公开后,通信双方无需提前交换密匙都能秘密、安全地共享信息了。

这下轮到NSA傻眼了。

毫无疑问,这一协议的提出动摇了NSA的根基:如果人们得到一种加密个人通信信息的方法,就可以有了躲藏的地方,而NSA(或相关情报部门)能够轻松监听破译他们想获取的信息也将成为历史。

《密码学新动向》以及另外一篇讨论DES加密算法的论文发表后,迪菲和赫尔曼与NSA之间的矛盾进一步激化。NSA开始借用自己的权力来限制迪菲和赫尔曼研究成果的传播。

据悉,当时有NSA雇员写信警告出版商,称论文的作者有可能会因为违反限制武器出口的法律而入狱。这些斗争就是著名的“密码大战”。当然,最终公钥并未被扼杀,迪菲和赫尔曼坚持的,是要尽可能地维护最高的密匙标准。

今天,成千上万的人们每天都在使用网银、电子商务网站、邮箱服务器以及云储存,这些服务都依赖着基于迪菲-赫尔曼协议建立的安全连接。

然而,密码大战一直没有结束,在去年的ACM计算机与通信安全会议上,有论文表示,NSA一直在利用“常用的大素数只有那么几个”的漏洞,而针对证书分解的量子计算的进步,也有望破解目前基于迪菲-赫尔曼协议最广泛使用的公开密钥加密算法RSA。但即便如此,FBI还是不得不求助苹果以获取他们希望获得的信息,而苹果的坚持,也正如40年前迪菲和赫尔曼在面对NSA时的勇气。

密码大战的消停与苹果与FBI之博弈都只是在于,它们的加密技术是否还威胁到安全部门。而迪菲和赫尔曼从一开始与NSA的抗争,就是对公民隐私的正义维护。

本文来源:不详 作者:佚名

天下网吧・网吧天下

天下网吧・网吧天下