苹果OS X系统再曝新漏洞:用户信息唾手可得

Mac电脑不安全已经不是新鲜事了,只不过,最近发现的漏洞更加严重了。

最近,来自黎巴嫩贝鲁特地区的两位开发者 Antoine Vincent Jebara和Raja Rahbani在Mac电脑的密码管理系统(即钥匙串)上发现了一个新漏洞。无需用户输入密码,黑客可以利用这个漏洞轻易地获取你的密码、证书等信息。

这两位开发者是一家做认证管理系统Myki的公司的联合创始人。在研发他们的产品时,他们偶然发现了这个漏洞,入侵用户系统的时候会弹出一个这样的对话框:

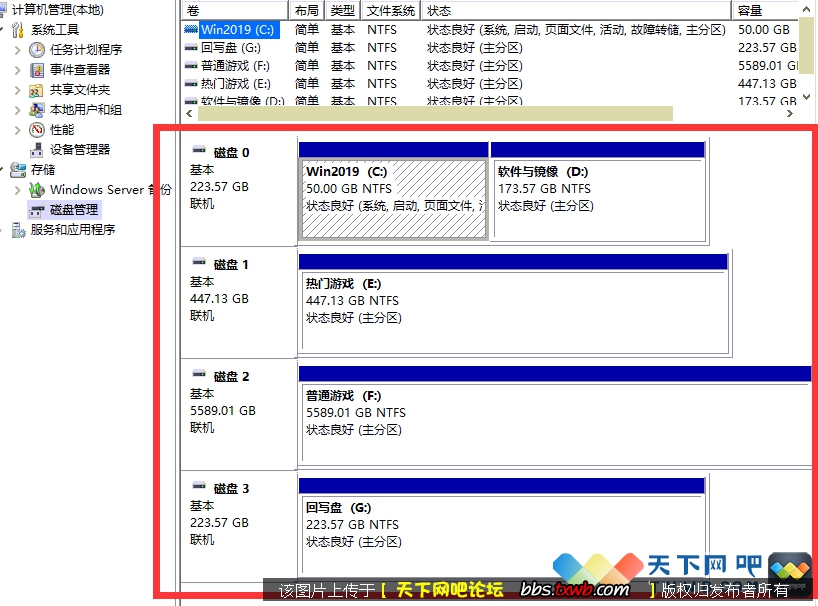

钥匙串的使用

这个漏洞的利用方式是这样的:黑客只需将编写好的终端命令,绑在正常的文件上,例如图片、电子表格等。Mac用户把这个文件下载到本地后,恶意软件会让钥匙串去提示用户点击“允许”按钮,一旦用户点击,在文件打开的同时,钥匙串里的数据就会被传送出去。

这两位开发者在发现了这个漏洞后,对这个漏洞进行了实地检验。在他们的测试中,他们把恶意代码跟图片绑定,随着“允许”按钮的点击,图片就在预览中打开,而密码信息很快就以短信的方式传送到手机上了。

由于代码本身是合法的,而且绑定的文件也是无害的,因而根据这个漏洞做出的恶意软件很难被安全软件检测出来。

事实上,针对钥匙串开发恶意代码从2011年开始就有了,叫做DevilRobber,曾被用来操控Mac电脑来挖比特币。目前,只有当你的Mac电脑已经安装了某个软件,这种针对钥匙串的攻击方式被这个软件唤醒,才会有效。

过去Mac曾被认为是相对安全的计算设备,而在2014年的“麦芽地Mac/iOS病毒”事件后,Mac电脑的安全问题也被提了出来。也许是由于整个PC市场下滑的情况下,Mac的销量逆势而上,黑客也开始关注OS X系统了。

日前还有安全专家制造了针对Mac固件安全漏洞的病毒,只需让外接设备通过Thunderbolt接口接入Mac电脑,几秒钟时间电脑就会被控制。而且由于固件病毒的特殊性,杀毒软件难以检测,普通用户也难以自己清除。

(IT之家移动客户端用户若无法观看视频,请点此查看)

本文来源:不详 作者:佚名

天下网吧・网吧天下

天下网吧・网吧天下