ר��̸���飺���ARP�������ѡ��·����

����ʯ��ׯ������������һ̨����240��̨���Ե����ɣ������ģ��ʯ��ׯ����һ��������Խ�����Ű�����ARP�����������������������ν����һ����ġ�

ARP��ǰ����������

�����ھ������У�ͨ��ARPЭ�������IP��ַת��Ϊ�ڶ���������ַ����MAC��ַ����ARPЭ������簲ȫ������Ҫ�����塣ͨ��α��IP��ַ��MAC��ַʵ��ARP��ƭ���ܹ��������в���������ARPͨ����ʹ��������?br>

����ARPЭ���ǡ�Address Resolution Protocol������ַ����Э�飩����д���ھ������У�������ʵ�ʴ�����ǡ�֡����֡��������Ŀ��������MAC��ַ�ġ�����̫���У�һ������Ҫ����һ����������ֱ��ͨ�ţ�����Ҫ֪��Ŀ��������MAC��ַ�������Ŀ��MAC��ַ����λ�õ��أ�������ͨ����ַ����Э���õġ���ν����ַ���������������ڷ�������ǰ��Ŀ��IP��ַת����Ŀ��MAC��ַ�Ĺ��̡�ARPЭ��Ļ������ܾ���ͨ��Ŀ���豸��IP��ַ����ѯĿ���豸��MAC��ַ���Ա�֤ͨ�ŵ�˳�����С�ÿ̨��װ��TCP/IPЭ��ĵ����ﶼ��һ��ARP������������IP��ַ��MAC��ַ��һһ��Ӧ�ġ�

��������������ij̨��������ARP��ƭ��ľ������ʱ������ƭ������������������·�������������������������뾭�����������������û�ԭ��ֱ��ͨ��·������������ת��ͨ�����������������л���ʱ���û����һ���ߡ�

�����л���������������������û��Ѿ���½����Ϸ����������ô���������ͻᾭ��α����ߵļ�����ô�û��͵����µ�¼��Ϸ���������������������Ϳ��Ե����ˡ�

��������ARP��ƭ��ľ����������ʱ��ᷢ�����������ݰ����¾�����ͨѶӵ���Լ��������������������ƣ��û���о������ٶ�Խ��Խ������ARP��ƭ��ľ������ֹͣ����ʱ���û���ָ���·�����������л��������û����ٶ�һ���ߡ�

��������ǰ��λ��ʯ��ׯ���������������������⣬���ڲ��ֵ��Ը�Ⱦ�˲�������������������������ARP����������ʼ��ʱ����ÿ�����һ�Σ�������չ��һ����ߺü��Ρ��ܶ��������������˶����ż����Ͼ�����������Ϊ��������������˵������������ȶ���ʲô�������˿��ء��� �����������ļ��������������߱�ʾ��

������������Ǿ�������Ʒ�ĶԱȣ����ѡ������ŵ�Ƽ���FVR9416s����·���������������ڵ�ARP�����Ѿ��ܱ�����ˡ��������������ļ����������ڸ����ߡ�

����ARP��������

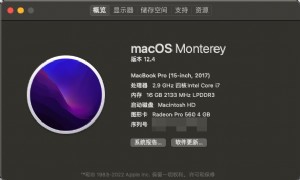

����̸������ARP�����Ĺ��̣�������Ϊ����·�����ġ�ϵͳ��ʷ��¼���п��Կ����������µ���Ϣ��

����MAC Chged 10.128.103.124

����MAC Old 00:01:6c:36:d1:7f

����MAC New 00:05:5d:60:c7:18

���������Ϣ�������û���MAC��ַ�����˱仯����ARP��ƭľ����ʼ���е�ʱ����������������MAC��ַ����Ϊ����������MAC��ַ����������Ϣ��MAC New��ַ��һ��Ϊ����������MAC��ַ����ͬʱ��·�����ġ��û�ͳ�ơ��п��������û���MAC��ַ��Ϣ��һ����

�����������·�����ġ�ϵͳ��ʷ��¼���п�������MAC Old��ַ��һ�£���˵�����������������ֹ�ARP��ƭ��ARP��ƭ��ľ������ֹͣ����ʱ��������·�����ϻָ�����ʵ��MAC��ַ����

���Ҳ�������

���������������Ѿ�֪����ʹ��ARP��ƭľ����������MAC��ַ������ʹ��NBTSCAN���������ٲ�������

����NBTSCAN����ȡ��PC����ʵIP��ַ��MAC��ַ������С�����ľ���������֣������ҵ�װ��ľ����PC��IP/��MAC��ַ��

���������nbtscan -r 192.168.16.0/24������������192.168.16.0/24����, ��192.168.16.1-192.168.16.254������nbtscan 192.168.16.25-137������192.168.16.25-137 ���Σ���192.168.16.25-192.168.16.137����������һ����IP��ַ�����һ����MAC��ַ��

NBTSCAN��ʹ�÷�����

�����������һ̨MAC��ַΪ��000d870d585f���IJ���������

����a.��ѹ�����е�nbtscan.exe ��cygwin1.dll��ѹ���ŵ�c:/�¡�

����b.��Windows��ʼ&����&������cmd��windows98���롰command�������ڳ��ֵ�DOS���������룺C:/nbtscan -r 192.168.16.1/24��������Ҫ�����û�ʵ���������룩���س���

����c.ͨ����ѯIP--MAC��Ӧ���������000d870d585f���IJ���������IP��ַΪ��192.168.16.223����

ר��̸���飺ARP�������˼·

����

����1����Ҫ��������簲ȫ���ι�ϵ������IP�����ϻ�MAC�����ϣ�����Ĺ�ϵӦ�ý�����IP+MAC�����ϡ�

����2�����þ�̬��MAC-->IP��Ӧ������Ҫ������ˢ�����趨�õ�ת������

����3�����Ǻ��б�Ҫ������ֹͣʹ��ARP����ARP��Ϊ������Ŀ�����ڶ�Ӧ���С�

����4��ʹ��ARP��������ͨ���÷����������Լ���ARPת��������Ӧ����������ARP�㲥��ȷ����̨ARP�����������ڡ�

����5��ʹ��"proxy"����IP�Ĵ��䡣

����6��ʹ��Ӳ���������������ú����·�ɣ�ȷ��IP��ַ�ܵ���Ϸ���·��������̬����·��ARP��Ŀ����ע�⣬ʹ�ý�������������������ֹARP��ƭ��

����7������Ա��������Ӧ��IP���л��һ��rarp����Ȼ����ARP��Ӧ����ʵ�ԡ�

����8������Ա������ѯ����������ϵ�ARP���档

����9��ʹ�÷���ǽ����������硣ע����ʹ��SNMP������£�ARP����ƭ�п��ܵ����������ʧ��

��ֹarp��������취

����������Ҫ����������һ���Ǽ��mac��������һ���������������ص�������

����1. arp�ļ��������������ΪGetAllMac�ļ������getallmac.exe�ļ������Խ����������ڼ�صĻ����ϣ���������Ƚ�ռ��Դ���ر���CPUռ�õ��ر����������Ǻ���Ч�����Ե�һʱ���жϳ���̨������mac��ַ������ص�mac������ͻ�����Բ��Ƽ�ʹ�ã�

����2. �����������ص�������ʹ��֮ǰ���Ƚ���ı��������ϵ�����������һ�������ڵ�IP��ַ������˵192��168��0��161��

����Ȼ������arp.reg���������������������arp.exe�õģ�Ҳ����˵ÿ�ο���������ʵ�����ص�ַ���Ǹ��������ӵ�ֻ�Ǹ��ٵ�ַ���ѣ��Ǻǣ�ƭ���õģ����ŵĻ�������dos������ipconfig/all��һ�£��������Dz��������ʵ���ص�ַ��

����ע�⣺������ֻ��������192��168��0��1��������Ч�������������Ļ��뷴���뱾������Ȼ�����������ص�ַ��Ҳ�ɼ�Ⱥ��3896907��ֱ�����Ҿ����ˣ�

����3. ����IP��

��������ͨ����������������ã���һ��������Ϊarp��������ա�

����ע�⣺Ĭ������£��ǰ�arp.exe�ŵ�e:\���λ�ã�Ҳ����E�̵ĸ�Ŀ¼�£���Ȼ��Ҳ�������ŵ������ط����������Ҫ��arp.exe�ļ��ŵ������ط��Ļ�����ע����arp.reg����ļ�·��������

| ��ӭ������רҵ��������̳,������̳,���ɾ�Ӫ,��������,����רҵ��̳https://bbs.txwb.com |

��ע����������,�˽�����������Ӫ��������װά��:

������Դ������С��ҵIT�ɹ�����33�� ���ߣ�����

�������ɡ���������

�������ɡ���������