一步一步教你手动清除AV终结者

四

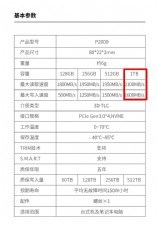

现在轮到Autoruns出场了,运行Autoruns,点"用户登录",找到病毒写入注册表的启动命令.点右键删除这两个.后面显示的是"未找到文件",因为我们刚才在Icesword里面已经把这两件文件删除了.

如图5.

图5

然后再点映像劫持,把除了最后的Your Image File Name Here without a path c:windowssystem32ntsd.exe之外的全都删除,累啊,这么多....删完后应该是这样的,如图6.

图6

到此,AV终结者病毒基本已经清除了.但是....呵呵,一听到但是,就知道还没完.因为我们仅仅清除了AV终结者,AV终结者所下载下来的木马我们还没有杀.大家都注意到了图3中红色的iexplorer进程了吧,这就是AV终结者下载下来的灰鸽子木马进程.Icesword可以发现隐藏进程并用红色表示,在Windows任务管理器下是看不到这个进程的.一般情况下这种红色进程都不是什么好鸟~

文章开始已经说了AV终结者有很多类型,并不是每一种都像"永久下载者"这样只写入注册表启动项.所以SREng这时候就派上用场了,使用SREng扫描,把注册表启动项,服务,驱动这些都检测一遍,结合Icesword可以一起把木马也清除掉.因为SREng的使用需要对电脑的服务项和驱动项都比较了解,电脑初学者可以使用SREng的智能扫描扫一个报告发到一些大论坛上请高手指导你哪些要删.这里我就不详细演示怎么手动杀掉灰鸽子了,使用SREng和Icesword很容易就可以清除掉.

转自:http://www.cnbeta.com/articles/28979.htm

本文来源:cnbeta 作者:未知

天下网吧・网吧天下

天下网吧・网吧天下