微软新漏洞:点击恶意快捷方式图标可能中毒

7月17日,江民反病毒中心接到微软安全通告,称其正在调查一个几乎涉及全系Windows操作系统的远程代码执行漏洞(CVE编号:CVE-2010- 2568)。该漏洞存在于“Windows Shell”组件中,当受影响系统用户点击或者Windows Shell试图加载经过精心构造的恶意快捷方式图标时,由于Windows Shell没有正地件验证指定的参数,可导致恶意代码在本地运行。

江民反病毒专家介绍,微软公布了两个临时解决方案,暂未推出正式补丁。电脑用户可采用微软临时解决方法,避免系统遭到利用该漏洞的恶意代码攻击。江民反病毒中心正在密切关注该漏洞的被利用情况,一旦发现有利用该漏洞的恶意代码出现,将第一时间升级病毒库,以防御恶意攻击代码于系统之外。

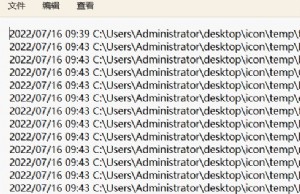

1.打开注册表编辑器,定位到“HKEY_CLASSES_ROOT\lnkfile\shellex\IconHandler”项目下

2.右键单击,选择导出,将该项注册表键值进行修改前备份。

3.备份之后,将该项的默认键值修改为空。

此方案所带来的影响:快捷方式的图标将不会被显示,而是呈现出“未知文件类型”的图标样式。这仅仅是视觉效果上的影响。

临时解决方案二:关闭系统WebClient服务

1.在开始--运行中输入“Services.msc”,打开服务控制面板。

2.找到“WebClient”服务项,如果其正在运行状态中,请先将其关闭,之后修改启动类型为“已禁用”。

此方案所带来的影响:WebDAV请求将不会被传输,另外任何明显依赖于“WebClient”服务的其它服务项会受到影响。

天下网吧・网吧天下

天下网吧・网吧天下